Il cuore di questa rassegna sono i programmi che abbiano due requisiti fondamentali: essere gratuiti, e ed essere di buona qualità (almeno secondo i miei parametri). Non sono moltissimi, come vedremo, ma hanno la simpatica caratteristica di rivaleggiare ad armi pari (se non migliori) dei loro concorrenti commerciali. Per carità, ci sono anche programmi commerciali molto più ricchi e complessi, ma se serve qualcosa di semplice e sicuro, non vedo perché andarlo a pagare (o addirittura rubarlo, come fa qualcuno pensando di essere furbo).

Ognuno dei programmi esaminati ha, a modo suo, gli elementi per essere vincente; ho deciso quindi di puntare l'attenzione sui loro punti di forza e di debolezza, in modo che il lettore possa scegliere il "suo" vincitore. Al di là dei contenuti della tabella, questi aspetti possono fungere da guida anche nella valutazione di altri software commerciali, o comunque qui non compresi.

- Algoritmi utilizzati

- L'algoritmo è il "metodo" in generale utilizzato per proteggere i dati. Non ho preso in considerazione programmi di cui non fosse dichiarato esplicitamente l'algoritmo di crittazione adottato, e che non fosse tra quelli universalmente considerati "robusti". Il motivo è che oggi realizzare un algoritmo inattaccabile è al di fuori della portata del dilettante; se l'autore del programma è un pivello, e si ritiene in grado di farlo da solo, sicuramente ha realizzato un sistema facilmente attaccabile. Un sistema di crittazione deve dichiarare esplicitamente quale algoritmo usa, altrimenti è un solo un giocattolo. Non so voi, ma io quando si parla di sicurezza preferisco le cose serie.

Là dove appare una doppia indicazione il primo è l'algoritmo di crittazione dei dati, il secondo quello di crittazione della parola chiave (vedi sotto). Accanto all'algoritmo è indicato il numero di bit usato per la crittazione. 128 bit sono oggi considerato il minimo per una protezione veramente seria; 256 sono una protezione non doppia, ma fantastilioni di volte maggiore. - Parola chiave non memorizzata sul palmare

- Il punto di attacco di qualsiasi programma di crittazione è, a parte l'algoritmo, la parola chiave principale, con cui vengono crittati tutti i dati. Quando "apriamo" i dati crittati, questa parola è presente da qualche parte nella memoria del palmare, e una eventuale altra applicazione ostile presente nel palmare stesso potrebbe accedervi. Una semplice precauzione per evitare questo è, da parte del programma, non utilizzarla direttamente, ma crittarla con un sistema "a senso unico" ("tagliuzzarla" [hash]), in modo che, anche se venisse letta da terzi, non fosse possibile ricavare quella effettiva. Si tratta di una tecnica semplice e ben nota, che però non tutti i programmi dichiarano esplicitamente di adottare. Nel dubbio, è meglio non rischiare: usate programmi di cui non si sa se crittino la parola chiave solo in situazioni in cui si è assolutamente certi che non ci possano essere applicazioni ostili nel palmare (in pratica, se si usano solo le applicazioni predefinite e il programma di crittazione).

- Crittazione dei titoli

- A parte qualche eccezione, tutti programmi somigliano molto all'applicazione "Blocco note" presente di base nel palmare, ossia presentano un elenco di note ciascuna contraddistinta da un titolo; l'elenco dei titoli viene presentato all'apertura del programma, a volte senza nemmeno digitare una parola chiave, che viene richiesta solo all'apertura della nota. I titoli possono essere crittati oppure no (mentre il contenuto lo è sempre); non si tratta di un problema o una limitazione, ma è importante saperlo per evitare, nel caso, di mettervi informazioni delicate: potete sempre mettere un titolo generico e i dati delicati nel testo della nota. Tra l'altro, se volete poter ricercare nelle informazioni segrete col comando "trova" generale del palmare, potrete farlo solo sui titoli e se questi non sono crittati.

- Crittazione delle note

- Alcuni programmi, per ogni segreto, permettono di inserire una serie ben precisa di informazioni, ed eventualmente aggiungere una nota sotto forma di testo libero. È importante sapere che anche questa nota è memorizzata in forma crittata, prima di immettervi informazioni delicate.

- Supporto "Trova"

- Supponete di avere tanti segreti da non ricordare dove si trovi l'informazione che cercate. Alcuni programmi vi permettono di fare una ricerca tra i loro segreti quando l'avete aperto ed avete immesso la parola chiave principale; altri vi permettono di cercare nelle informazioni non crittate (titoli) anche dalla funzione "trova" generale del palmare; altri ancora, semplicemente, non supportano la funzione di ricerca.

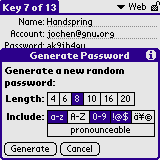

- Generatore di parole chiave

- Una buona norma di sicurezza è quella di cambiare regolarmente le parole chiave, almeno quelle importanti, con una certa frequenza (ogni sei mesi). Questo impedisce attacchi "a forza bruta", ossia che qualcuno la indovini semplicemente provando ogni possibile combinazione di lettere, numeri ed altro.

È molto utile memorizzare nel palmare, oltre alla parola chiave, anche la data dell'ultimo cambiamento, per accorgersi quando non viene cambiata da troppo tempo. Spesso, però, la pigrizia ci spinge a rimandare all'infinito la modifica perché "non si ha tempo di inventarne una nuova". Questa funzione permette di generare una parola chiave con le caratteristiche richieste, in modo da rendere immediata la regolare modifica. Anche se il programma non l'avesse, comunque, esistono diverse utilità per il palmare che offrono questa funzione. - Supporto S/Key

- S/Key, usato da alcuni sistemi informatici ad elevata sicurezza, offre la possibilità di impiegare parole chiave "monouso"; in pratica, si generano un certo numero di parole chiave ciascuna delle quali può essere usata una sola volta, dopodiché viene "bruciata" e non può essere reimpiegata. Quindi, se anche qualcuno riuscisse ad intercettare la parola chiave, non gli servirebbe a nulla. Questa funzione serve solo se accedete a sistemi che usano parole chiave S/Key (o, nella denominazione attuale, RFC1938), e comunque è possibile ottenere questa funzione anche con programmi a parte.

- Disponibilità di un conduttore

- Un "conduttore" è quel componente che si occupa di sincronizzare i dati tra il palmare ed il calcolatore ospite (quello col Palm Desktop). Se è disponibile un conduttore, in pratica, è possibile visualizzare e modificare i dati sul calcolatore, oltre che sul palmare.

La questione della sincronizzazione col calcolatore è legata strettamente alla sicurezza dei dati, e va esaminata bene al momento di scegliere il programma.

Se non esiste un conduttore apposito, viene usato quello predefinito; questo vuol dire che i dati vengono comunque copiati sul calcolatore, ma rimangono nella loro forma crittata e quindi difficilmente attaccabile da parte di un malintenzionato. Anche i programmi dotati di un conduttore, di solito, lasciano sul calcolatore i dati crittandoli in modo identico al palmare; questo vuol dire che, per accedervi, bisogna digitare la stessa parola chiave del palmare. Se così non fosse (ma non succede su nessuno dei programmi gratuiti elencati) ciò vuol dire che delle due l'una: o esiste un modo per decrittare i dati anche se non si conosce la parola chiave, oppure la parola chiave è memorizzata da qualche parte sul calcolatore. La prima ipotesi è disastrosa, la seconda potrebbe essere antipatica (a meno che non abbiate l'abitudine di chiudere in cassaforte il calcolatore di casa quando lo spegnete). Come già detto, il problema non si pone con nessuno dei programmi gratuiti; viceversa, ho dei forti dubbi con qualche programma a pagamento. - Autodistruzione

- No, non è una funzione da fantascienza che fa esplodere il palmare! Semplicemente, nel caso in cui venga inserita la parola chiave principale errata per un certo numero di volte (configurabile), il programma provvede alla cancellazione radicale dell'archivio stesso (con alcuni programmi addirittura dell'intera memoria del palmare). Certo, questo non garantisce contro tutti i rischi ma può essere una misura in più contro il ladruncolo casuale. Se poi si desidera la cancellazione dell'intera memoria, occorre tenere presente che eventuali dati su schede di espansione NON verranno comunque cancellati.

- Sorgenti pubblici

- Contrariamente a quanto si possa pensare, tutti gli esperti di crittografia concordano sul fatto che la disponibilità pubblica dei sorgenti del programma (leggi: come è fatto "dentro") è una condizione essenziale per la sua sicurezza. Il fatto che esso dichiari di utilizzare tecniche o algoritmi sicuri sulla carta non garantisce che non possano esserci errori anche gravi a minarne la sicurezza; e, come è noto, la sicurezza di un oggetto è pari a quella del suo elemento più debole... Il fatto di sapere "come è fatto dentro" il programma garantisce che, se ci sono debolezze evidenti, qualcuno se ne accorga subito. Ciò è addirittura essenziale per programmi gratuiti, spesso non realizzati da autentici specialisti (non sempre); ma lo è anche nel caso di programmi commerciali; basta pensare a quante volte Microsoft ha commesso errori nel realizzare prodotti di crittazione...

Direte: ma se è condizione essenziale perché hai messo in elenco anche dei programmi che non hanno i sorgenti pubblici? Risposta: perché non tutti potrebbero pensarla come me. Però, davvero, vi sconsiglio di metterci dati importanti. - Trasmissione via IR

- D'accordo, si tratta di segreti, ma qualche volta potrebbe essere importante poterli facilmente scambiare con altri. Immaginate un gruppo di sistemisti che condivide i dati d'accesso ad alcuni sistemi, o più persone che condividono una casella di posta elettronica. Così, la funzione per trasferire rapidamente dati tramite l'interfaccia ad infrarossi può essere inutile per qualcuno ma essenziale per altri.

- Importa/esporta su Memo

- Un modo di aggirare la mancanza del supporto IR, o anche di un conduttore quando i dati da inserire o leggere sono molti, potrebbe essere quella di scambiare dati con l'applicazione "Blocco note" sempre presente nel palmare. Alcuni programmi possono effettuare questa operazione in una sola direzione. La ragione è che potrebbe diminuire significamente la sicurezza: anche se cancellate i dati dalle note dopo averli importati o esportati, non è detto che non restino sempre lì, nella memoria del palmare, e possano essere recuperati da qualche esperto.

Tenete sempre presente che, sui calcolatori, cancellare vuol dire sempre marcare un'area di memoria come "riutilizzabile"; ed esiste una funzione rapidamente attivabile del palmare che consente di scaricare il contenuto dell'intera memoria su un altro calcolatore, dove la si può poi analizzare con tutta la tranquillità necessaria alla ricerca di informazioni delicate che sono state cancellate... Siete avvisati! Insomma, anche se può essere utile vi consiglio di usare questa funzione con molta cautela... - Versione italiana

- Per qualcuno l'idioma d'oltremanica (parlato da tutti i programmi) potrebbe rappresentare un ostacolo, così ho messo in evidenza quali programmi si esprimono anche la nostra lingua.

Tavola riassuntiva delle caratteristiche

Programmi gratuiti (Freeware)

| Cryptopad | GNU Keyring | Secure It | Strip | Yaps | Secure Memorizer | Lockbox | |

| Versione provata | 4.09 | 1.1 (2002-03-11) | 2r13 | 1.0 | 2.5 | 2.0 | 1.2 |

| Algoritmi utilizzati | Blowfish-448 | TripleDES-112 / MD5-128 | Blowfish-? / MD5 | AES-256 | Blowfish-256 / ?-256 | AES-128 | RC4-128 |

| Parola chiave non memorizzata sul palmare | ? | OK | OK | ? | OK | OK | ? |

| Crittazione titoli | Si | No | No | ? | Si (Opz.) | - | Si |

| Crittazione note | - | - | - | Si | Si | - | Si |

| Supporta "Trova" | Si (nei record crittati solo dopo aver immesso parola chiave) | No | No | Si (mentre è aperto) | Si | No | No |

| Generatore di parole chiave | No | Si | No | Si | No | No | No |

| Supporto S/Key (parola chiave "monouso") | No | No | No | Si | No | No | No |

| Disponibilità di un conduttore | Solo dati non crittati | Solo visualizzazione | No | No | Solo visualizzazione (a pagamento) | No | No |

| Autodistruzione | No | No | Si | No | No | No | No |

| Sorgenti pubblici | Si | Si | Parziale (implementaz. Crittografica) | Si | No | No | No |

| Trasmisssione tramite IR | Si | No | No | Si | No | No | No |

| Importa/esporta Memo | Integrato | Esporta | Importa/esporta | Importa/esporta | Importa/esporta | No | Esporta |

| Versione italiana | Si | Si | No | No | No | No | No |

Note relative ai singoli programmi

Cryptopad 4.09 (Sito)

Cryptopad vuole essere il meno invasivo dei programmi qui proposti. Il concetto è: si carica nel palmare il programma, e lo si sostituisce al programma di base "Blocco note" (in pratica, nelle preferenze si associa al tasto apposito, anziché il Blocco note, Cryptopad stesso). Cryptopad riproduce perfettamente il programma originale, anzi a dir la verità, lo migliora un pochino, ad esempio nei colori e nell'ordinamento, prendendone in gestione tutte le note già presenti, ma in più vi affianca un altro genere di note, che sono salvate in forma crittata, ed impossibile da leggere finché non inserite la giusta parola chiave. Le informazioni crittate e quelle "in chiaro", pur elencate insieme e distinte solo dalla presenza di un lucchetto, sono salvate in due archivi del tutto separati; per questo risulta sempre possibile modificare le note non crittate col Blocco note, e esse risulteranno sempre visibili sul Palm Desktop del calcolatore con cui il palmare viene sincronizzato. Le note crittate, invece, sono visibili ed accessibili solo lanciando Cryptopad (a dir la verità esisterebbe anche un programma per modificarle sul calcolatore, ma è rimasto indietro nello sviluppo, è compatibile solo con la versione 3 di Cryptopad).

A questo punto, importare note crittate diventa semplicissimo anche dal calcolatore: si inseriscono le note sul Palm Desktop, si sincronizza il palmare, poi da Cryptopad le si marca come crittate.

Putroppo, mentre le applicazioni di base del PalmOs vanno avanti, Cryptopad non è più supportato attivamente (non ne escono nuove versioni dal 2002). Tuttavia, continua a raccogliere un certo numero di entusiasti, essendo sempre possibile utilizzarlo sulle più recenti versioni di PalmOs.

Unico problema da superare inizialmente è la confusione, tra i record (note) "privati" che già esistono nel Blocco note, e che Cryptopad continua a supportare, e quelli realmente segreti. È impossibile distinguere d'acchito tra i due perché entrambi appaiono col lucchetto; occorre aprirli uno per uno, togliere l'opzione "riservatezza", quindi riattivarla per salvarli in forma definitivamente crittata.

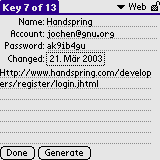

GnuKeyRing (Sito)

Gnukeyrung, a dispetto del nome, non è un progetto GNU, ma è semplicemente "dedicato" a questa benemerita organizzazione. Della filosofia GNU, Gnukeyring condivide la pubblicità del codice sorgente (fondamentale per qualsiasi programma di crittazione) e lo sforzo collaborativo per migliorarlo; questo ne ha fatto, nell'arco di qualche anno, un programma attivamente supportato e ricco di documentazione. L'interfaccia è semplice e pulita, tutti i segreti hanno associato un nome utente e una parola chiave, una data, e una nota in cui è possibile inserire eventuali altre informazioni (crittate). Le note possono essere raggruppate in categorie, come per tutte le altre applicazioni su PalmOs. Il fatto che, all'apertura, vengano elencati i titoli delle informazioni segrete, e solo cliccandoli viene richiesta la parola chiave, rende evidente quali dati sono protetti e quali no. La parola chiave principale può essere formata di ogni tipo di carattere, ed essere lunga fino a 40 caratteri. Per un tempo configurabile (da 15 secondi a 5 minuti), oppure finché non si chiude il programma, non è più necessario inserire la parola chiave. Per la crittazione viene utilizzato l'algoritmo "Triplo DES"; si tratta della più debole tra le crittazioni esaminate, ma è quanto offre di base il PalmOs, ed i 112 bit dovrebbero comunque essere sufficienti a garantire una certa tranquillità. In compenso, è evidente lo sforzo per creare un programma attento ad ogni aspetto della sicurezza; è supportato PalmOs 5, ed anche le versioni precedenti e diverse piattaforme (Clié, Handera). Per effettuare la crittazione, Keyring può utilizzare sia le funzioni native del PalmOs, sia la libreria SSLeay, più veloce. Offre anche un generatore di parola chiave (casuali o pronunciabili), un duro colpo per i pigri che non le cambiano con regolarità.

SecureIt (Sito)

SecureIt è un programma semplice ma curato, specifico per memorizzare informazioni delicate. È l'unico fra tutti quelli gratuiti a fornire la funzione "autodistruzione", funzione semplice ma efficace per aumentare la sicurezza contro il ladruncolo occasionale. Particolarità: la digitazione della parola chiave può avvenire con diverse modalità: tramite Graffiti, oppure una piccola tastiera visibile a schermo, oppure tramite una tastiera numerica i cui tasti sono di grande superficie, rendendo facile l'utilizzo anche senza stilo. Le posizioni dei tasti possono essere mescolate casualmente, in questo modo le ditate che rimangono sullo schermo non permettono al ladro di indovinare il codice segreto (!). Ovviamente impostare una parola chiave solo numerica rende più facile indovinarla; per questo non amo questa soluzione; nè, del resto, SecureIt costringe ad adottarla, ma se proprio si vuole conviene che sia piuttosto lunga. I dati, a parte il titolo (che non viene crittato), consistono in una finestra di testo completamente libero; per ogni tipo di segreto ricorrente, è possibile definire un "template", ossia un "modulo base" di testo preconfezionato in cui mancano solo le informazioni da inserire di volta in volta. È possibile definire ad esempio un "modulo" per i siti web, per i bancomat, per le carte di credito, per l'accesso ai calcolatori, per le caselle di posta..., quindi richiamarli con un solo tasto.

Anche qui i dati segreti possono essere raggruppati in categorie, ed essere importati da ed esportati verso il Blocco note.

Uno degli aspetti a cui fare attenzione di SecureIt è che i titoli delle note non vengono crittati, ma solo il testo al loro interno. Ciò è scritto esplicitamente nel manuale, ma chi si butta direttamente ad armeggiare sul programma potrebbe non farci caso ed esporsi a grossi rischi.

Secure It non è propriamente un programma "a sorgente aperto", tuttavia la parte critica del codice, quella relativa all'implementazione degli algoritmi Blowfish e RC5 è scaricabile ed ispezionabile dal web. Questo dovrebbe garantire l'assenza di debolezze nella sicurezza.

Strip (Secure Tool for Recalling Important passwords) (Sito)

Fra tutti quelli esaminati, Strip è quello più specificamente mirato agli amministratori di sistema. Esso fornisce anche delle funzioni che faranno felici coloro che condividono l'accesso a diversi sistemi informatici e vogliono che altri operatori possano accedervi pur mantenendo l'ottima pratica di cambiare spesso le parole chiave.

Strip è in grado infatti di trasferire i dati relativi ad un singolo sistema, oppure ad un'intera categoria, tramite infrarossi. Poiché però un certo segreto potrebbe essere stato ricevuto in precedenza e quindi rinominato sul palmare ricevente, Strip associa ad ogni segreto, nel momento della creazione, una "firma", ovvero un grosso codice numerico casuale, che lo identifica in modo univoco nei successivi aggiornamenti.

Immaginate infatti di installare un server che si chiama "prova01", il cui utente di amministrazione si chiama "root" con parola chiave "pippo"; trasmetterete la prima volta queste informazioni ad un collaboratore perché vi possa accedere. Dopo qualche tempo magari cambiate nome al server e lo chiamerete "webssrv01", con utente "alf" e parola chiave "pmafWthd"; quando trasmetterete di nuovo queste informazioni, nel palmare del collaboratore esse sostituiranno quelle precedenti, perché hanno la stessa firma. Se così non fosse, le informazioni relative si sarebbero semplicemente aggiunte a quelle trasmesse la prima volta.

La filosofia di Strip rispetto al modo di memorizzare le informazioni è diversa rispetto agli altri programmi qui presentati: ad ogni singolo segreto possono essere associati un numero preciso di campi ben codificati e predisposti, come nome utente, PIN, codice, numero di carta, scadenza... Tuttavia è sempre possibile aggiungere a ciascuno un testo libero sotto forma di una nota, che viene crittata anch'essa. In realtà, tutti i dati su Strip vengono crittati (titoli compresi). È però sempre possibile cercare al loro interno aprendo Strip e usando la funzione "trova".

Anche Strip permette di suddividere in categorie i segreti, ma la sua gestione è lievemente diversa da quella standard del PalmOs; nulla a cui si faccia fatica ad abituarsi, comunque. Altra caratteristica apprezzabile per gli amministratori di sistema è il generatore di parole chiave ed il supporto di S/Key, che consente di accedere ai sistemi che adottano questo tipo di accesso più sicuro. Nota: è stata scoperta una vulnerabilità nella gestione della parola chiave di Strip versione 0.5, che è alquanto vecchia e non andrebbe comunque utilizzata. È l'unica che mi è nota tra i programmi presentati.

Yaps (Yet Another Passwords Secure) (Sito)

Ancora un'altro programma di memorizzazione sicura, significa la sigla. Sembrerebbe quindi che questo programma non abbia caratteristiche così peculiari rispetto agli altri. Una caratteristica, però, ce l'ha: è disponibile un programma "compagno" per Windows che consente di aprire i segreti di Yaps anche dal calcolatore di casa. Quest'ultimo costa 9 dollari e lo trovate su Palmgear. Questo rende Yaps estremamente comodo per chi deve maneggiare molti dati delicati, da tenere sincronizzati tra il calcolatore ospite e il palmare.

L'inserimento della parola chiave sul palmare può avvenire o tramite Graffiti, oppure tramite una tastiera a schermo. Con la prima modalità, però, la parola chiave è visibile mentre la digitate; attenti quindi a non avere curiosi dietro le spalle (oppure commutate sulla tastiera)!

Anche qui, in aggiunta ai campi "predefiniti" (titolo, nome utente, ubicazione, parola chiave, info) è possibile aggiungere una nota, che può essere salvata in forma crittata o non.

Secure Memorizer (Sito)

Per chi ha poco materiale segreto da memorizzare, e vuole un programma veramente minimale ma sempre sicuro, la scelta ottimale potrebbe essere questo Secure Memorizer, che offre una simgola pagina di appunti (2048 caratteri, metà di una del Blocco note).

Si tratta in realtà di un programma dimostrativo di una suite sulla sicurezza professionale per Palm.

Per chi è allergico al Graffiti e non ama la tastiera o i codici numerici, Secure Memorizer potrebbe essere un'alternativa affascinante, perché ha un curioso sistema di controllo dell'accesso: bisogna semplicemente selezionare i giusti vertici o facce di una immagine geometrica sullo schermo (per i curiosi, dovrebbe trattarsi della versione "schiacciata" di un tesseratte, ovvero un cubo a 4 dimensioni). La scelta va fatta tra 16 vertici e 25 facce, ed è suggerito sceglierne almeno 8. Faccio due conti: si tratta di una chiave di lunghezza fissa pari a 2^41 bit, equivalenti ad una parola chiave numerica di circa 12 cifre, o 7 caratteri alfanumerici. Non è poco, ma per qualcuno potrebbe esserlo.

Per il resto, l'utilizzo di questo programma, veramente elementare, è alla portata di chiunque; e con soli 19 KB di peso lo si può "dimenticare" nella memoria del palmare....

LockBox (Sito)

Un programma più semplice e senza fronzoli degli altri (a parte Secure Memorizer), che fornisce una crittazione a 128 bit, parola chiave alfanumerica, categorie e esportazione su Blocco note in appena 15 kilobytes... peccato solo che i sorgenti non siano pubblici. Inoltre dovete ricordarvi di chiudere il programma ogni volta che volete rendere inaccessibili i dati; se spegnete o fate spegnere semplicemente il palmare, quando lo riaccendete i dati saranno ancora accessibili!

Di Lockbox esiste anche una versione commerciale ($10), che offre qualche funzione in più.